Requisitos de Microsoft para el correo empresarial: lo que tu empresa debe revisar ahora

Microsoft ha endurecido los requisitos para aceptar correo empresarial en Microsoft 365. Si tu configuración de SPF, DKIM y DMARC no está alineada correctamente, la entregabilidad puede verse afectada sin que lo percibas.

¿Gestionas realmente el riesgo de tus proveedores… o solo confías en ellos?

La evaluación del riesgo de proveedores es clave para entender cómo cambian las dependencias externas de una organización. Identificar, priorizar y monitorizar a los terceros permite tomar decisiones informadas y reducir exposiciones que no siempre son visibles.

DORA: cómo cumplir con el Reglamento de Resiliencia Operacional Digital en 2025

El Reglamento DORA marca un antes y un después en la resiliencia operativa digital del sector financiero. Ya no basta con proteger los sistemas: ahora es necesario demostrar, con evidencias y de forma continua, que la organización puede resistir interrupciones tecnológicas y gestionar el riesgo de manera realista. En esta entrada analizamos qué implica realmente DORA, cómo afecta a entidades y proveedores, y por qué la evaluación continua del riesgo se ha convertido en el eje central del cumplimiento.

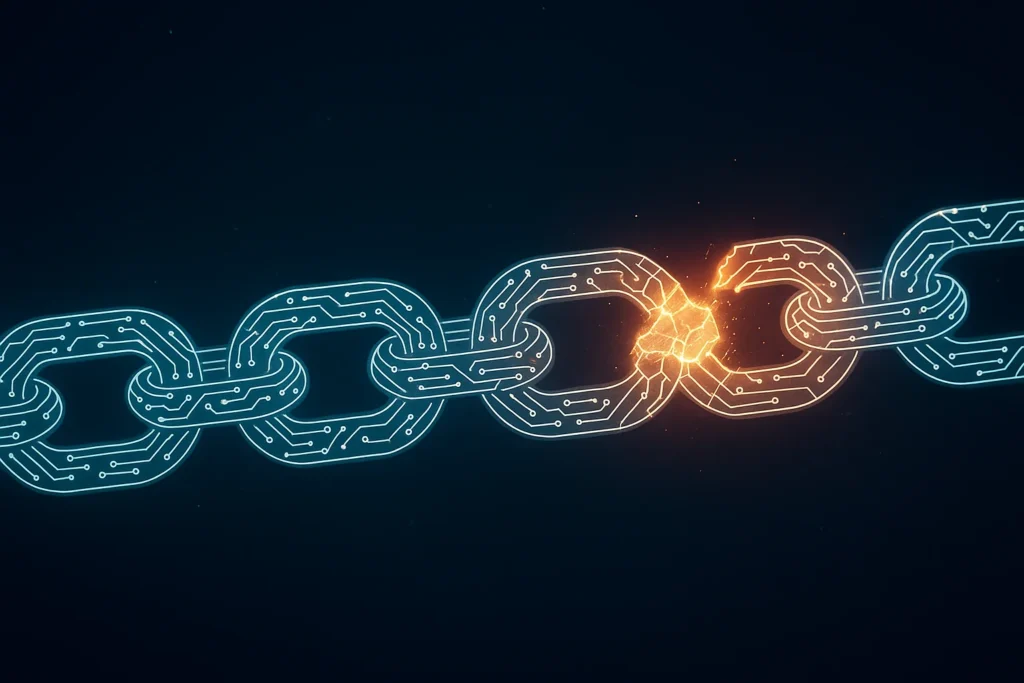

Ciberseguridad en la cadena de suministro digital: riesgos y respuestas estratégicas

Las cadenas de suministro digitales conectan a empresas, proveedores y sistemas, pero también multiplican los puntos vulnerables. Un solo eslabón débil puede comprometer toda la red. En este artículo analizamos los ataques más comunes y cómo fortalecer la ciberseguridad en un entorno interconectado.

Shadow IT: el riesgo invisible en las empresas

¿Tus equipos utilizan aplicaciones sin consultarlo con TI? Ese fenómeno se llama Shadow IT y está más extendido de lo que crees. Analizamos sus causas, riesgos y qué medidas tomar para evitar que se convierta en una amenaza.

¿Qué tan segura es tu infraestructura en la nube?

La nube se ha convertido en la base de la economía digital, pero su seguridad sigue siendo un desafío. Configuraciones erróneas, accesos inadecuados o falta de visibilidad pueden abrir la puerta a incidentes graves. En esta entrada analizamos los riesgos más comunes, repasamos casos reales y explicamos cómo una auditoría especializada ayuda a garantizar entornos cloud más seguros y confiables.